安全评估风险风险,【Dirty Stream漏洞】,【应用克隆”漏洞攻击风险】,请问这两个风险如何整改?

1***@qq.com

- 发布:2026-03-02 09:33

- 更新:2026-03-02 09:51

- 阅读:164

欢迎到专业群( uni-app 官方技术交流群 1 ) 咨询,群中有相关专业的管理员和群友。

针对“Dirty Stream漏洞”和“应用克隆漏洞攻击风险”的整改建议,结合uni-app开发场景及知识库中安全加固相关依据,给出以下可落地的整改方案:

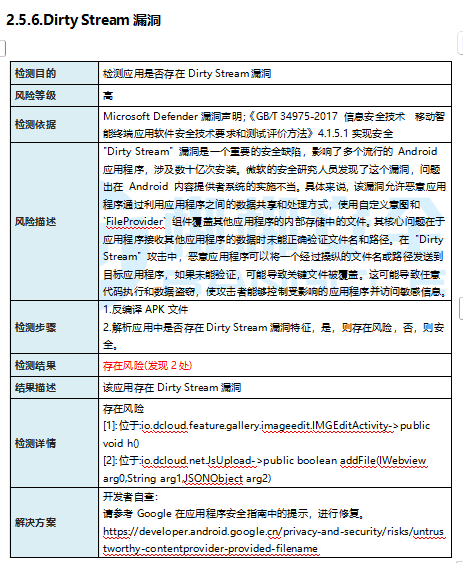

1. Dirty Stream漏洞整改

风险描述:该漏洞通常与文件流操作未正确关闭或权限控制不当有关,可能导致敏感数据泄露或篡改。

整改方案:

- 文件流安全处理:

确保所有文件读写操作使用try-with-resources(Java层)或finally块显式关闭流。uni-app中若涉及原生插件,需检查插件代码是否符合此规范。 - 权限最小化:

在AndroidManifest.xml中严格限制文件访问权限,避免使用MODE_WORLD_READABLE或MODE_WORLD_WRITEABLE(Android 7.0+已废弃)。 - 数据加密:

对敏感文件(如用户凭证、缓存数据)使用AES加密存储,密钥通过Android Keystore系统生成,避免硬编码(参考知识库中“密钥硬编码漏洞”修复方案)。 - 安全加固:

使用uni安全加固对APK进行加固,防止反编译后利用该漏洞。

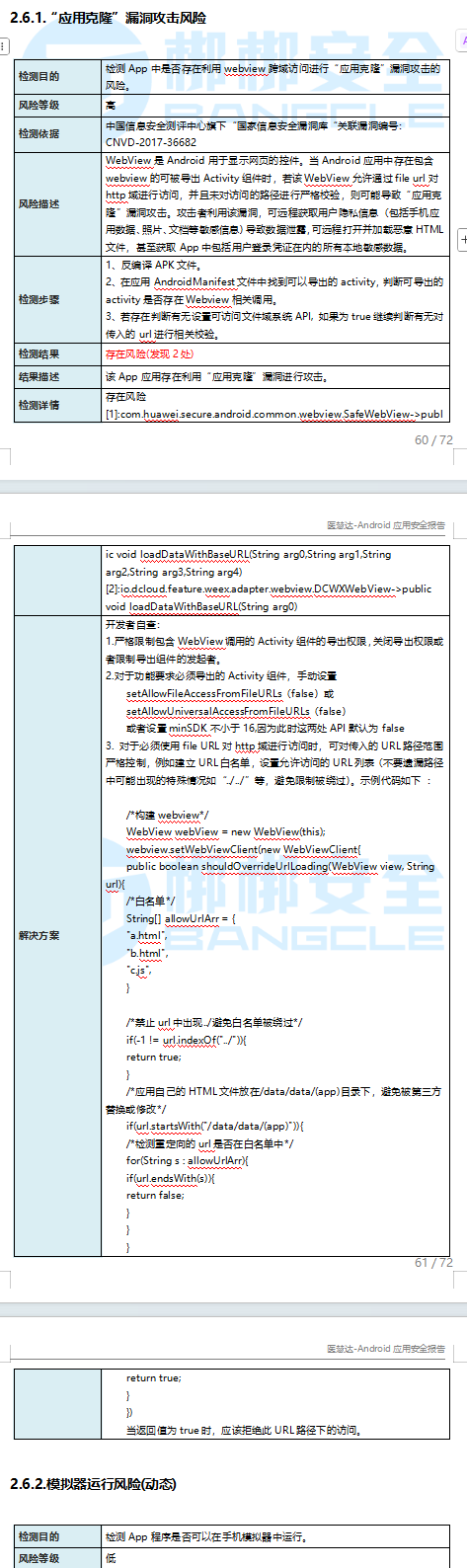

2. 应用克隆漏洞攻击风险整改

风险描述:攻击者通过反编译APK并重新签名,克隆应用进行钓鱼或植入恶意代码。

整改方案:

- 签名证书校验:

在应用启动时校验签名证书的SHA256值,确保与官方证书一致。代码示例(需原生插件实现):// 在Application或MainActivity中 PackageInfo info = getPackageManager().getPackageInfo(getPackageName(), PackageManager.GET_SIGNATURES); byte[] cert = info.signatures[0].toByteArray(); String sha256 = bytesToHex(MessageDigest.getInstance("SHA256").digest(cert)); if (!sha256.equals("官方证书SHA256值")) { System.exit(0); // 强制退出 } - APK加固:

使用uni安全加固(蚂蚁小程序云提供),防止反编译和重签名。 - 完整性校验:

集成第三方安全SDK(如腾讯云乐固)进行运行时完整性校验,检测APK是否被篡改。

通用补充建议

- 安全检测:

若加固后仍被安全平台标记风险,需在官方论坛ask发帖反馈,附检测报告和APK文件(参考知识库“安全漏洞风险问题的处理原则”)。 - 版本更新:

确保使用HBuilderX 3.1.14+版本,已修复多项已知漏洞(如密钥硬编码、WebView跨域等)。

以上方案均基于知识库中明确提及的安全加固和漏洞修复原则,未涉及外部推测。

内容为 AI 生成,仅供参考